Die Privatsphäre ist heutzutage stark bedroht. Das Daten, die sie „stehlen“ an Benutzer werden mit der eigenen Zustimmung des Benutzers extrahiert, da sie diese Bedingungen versehentlich akzeptieren, wie wir im nächsten Abschnitt sehen werden. Und sie tun dies nicht auf transparente Weise, sondern auf eine Weise, die dem Benutzer verborgen bleibt, der nicht wirklich weiß, welche Daten an den Server des App-Entwicklers gesendet werden oder die zur Analyse in Drittunternehmen landen mit Big Data.

Die besten Apps für den Datenschutz

Wenn Sie suchen Apps zur Verbesserung der Privatsphäre auf Ihrem Mobilgerät, hier sind einige Empfehlungen:

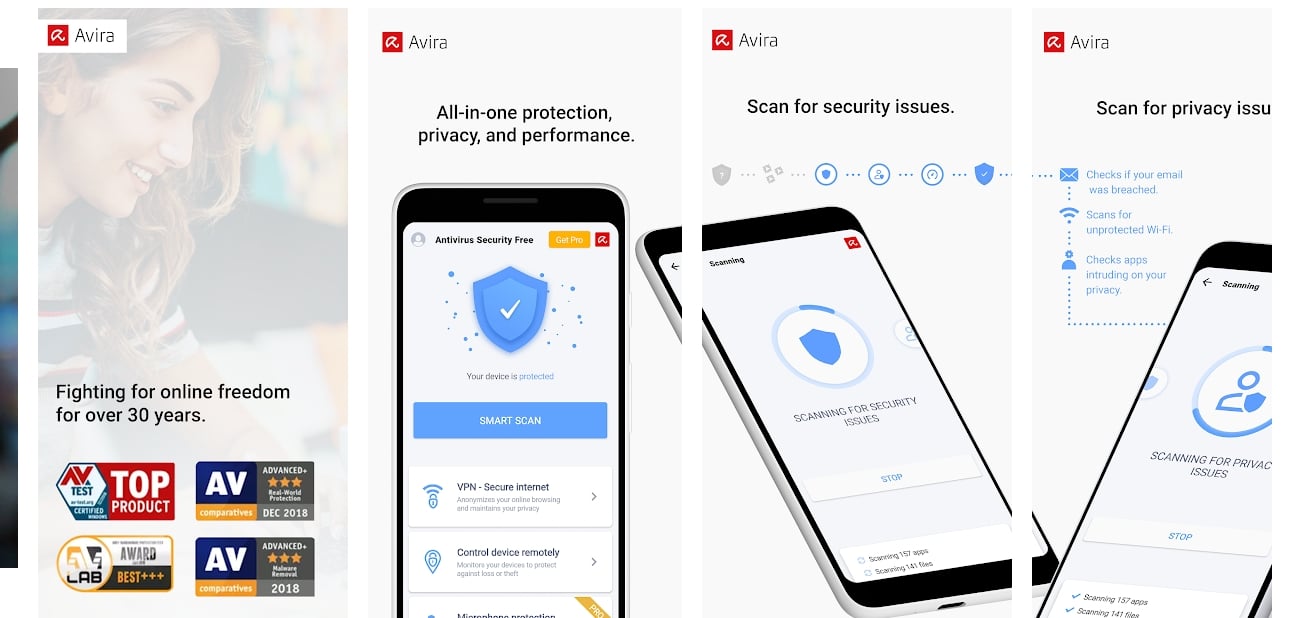

Avast oder Avira oder ESET Antivirus

Es gibt viele Antivirenprogramme für Android, aber Sie müssen nicht nur darüber nachdenken, welches das Beste in Bezug auf Antiviren-Scanning ist, sondern auch, welche europäisch sind, um keine Software mit bestimmten Privilegien zu verwenden, die aus Russland, den USA, stammt oder China. Und diese Europäer sind genau das Avira oder Avast und sogar ESET. Wählen Sie die gewünschte...

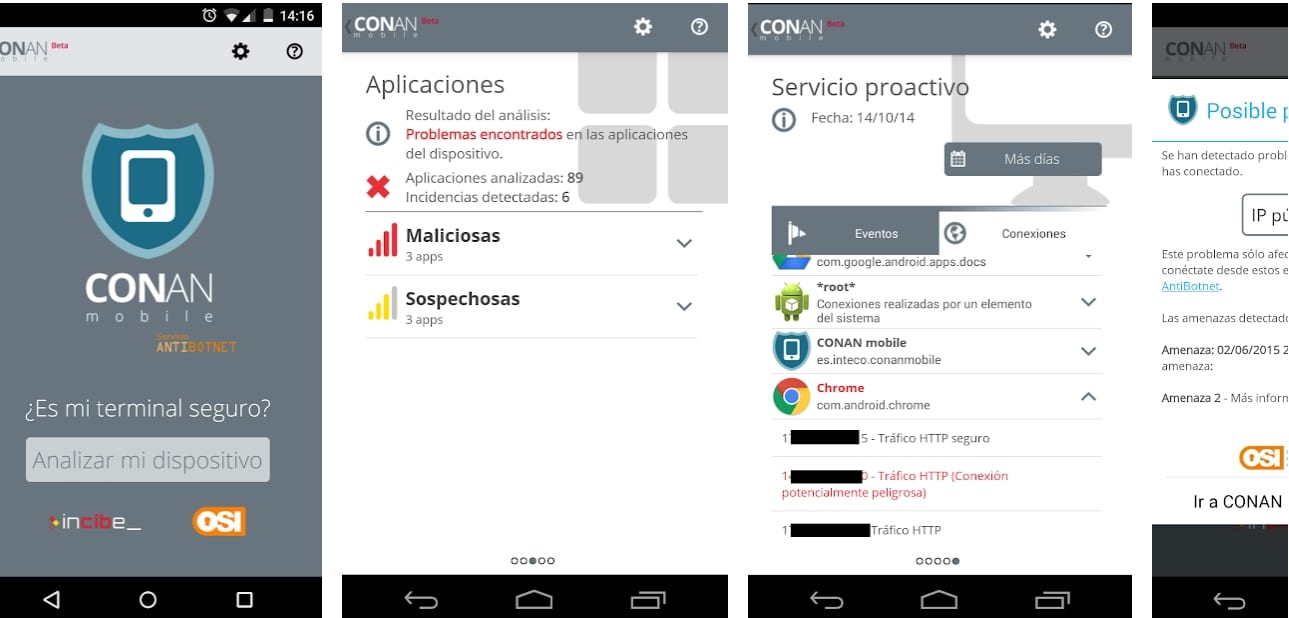

CONAN-Mobil

CONAN-Mobil ist eine App, die von der spanischen Firma INCIBE im Rahmen der Europäischen Union erstellt wurde. Diese Anwendung wurde als perfektes Anti-Botnet entwickelt, diese gefürchtete Malware, die Ihr Netzwerk und Ihre Ressourcen kapert, um böse Dinge zu tun, ohne dass der Benutzer es bemerkt.

ProtonVPN

Wenn Sie ein gutes VPN das nicht überteuert ist und aus datenschutz- und sicherheitsrechtlichen Gründen in Europa ansässig ist, dann ist ProtonVPN genau das Richtige für Sie. Zweifellos einer der besten und vertrauenswürdigsten, mit robuster Verschlüsselung, ohne Protokolle, schnell und Technologien zur Verbesserung der Erfahrung.

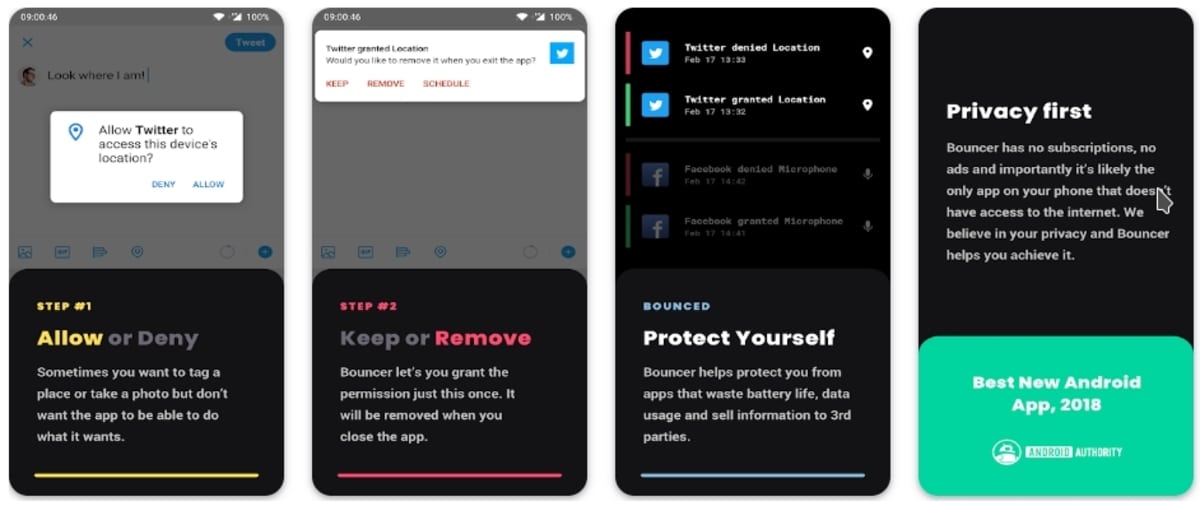

Türsteher

Manchmal installieren Sie eine App auf Ihrem System, die Sie kaum verwenden, aber verlassen, weil Sie sie wieder verwenden werden. Diese Arten von Apps könnten ein Problem für Ihre Privatsphäre darstellen, wenn Sie sie vernachlässigen, oder besser gesagt, wenn Sie ihre Berechtigungen vernachlässigen. Auch, Bouncer ist eine App, mit der Sie temporäre Berechtigungen verwalten können für diese Anwendungen. Und das nur für 1,99 €.

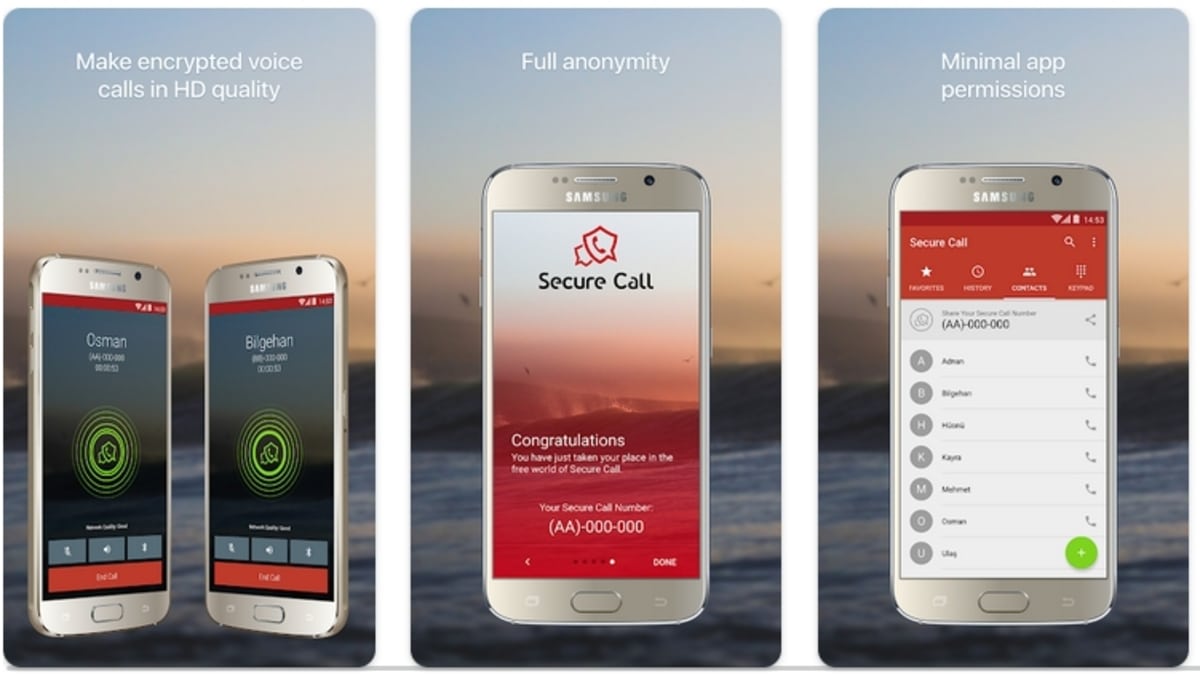

Sicherer Anruf

Eine App, die einer Architektur folgt Peer-to-Peer- und Ende-zu-Ende-Verschlüsselung sichere Sprachanrufe mit wem auch immer Sie möchten. Eine Möglichkeit, auch in Gesprächen geschützt zu sein und dass andere die Kommunikation nicht abhören können.

Die Gefahr von Lizenzverträgen

Sicher haben Sie den Satz gelesen "Ich habe die Nutzungsbedingungen gelesen und akzeptiere sie» bei vielen Gelegenheiten, vielleicht haben Sie es heute schon einmal getan. Sie werden ihm jedoch die Zustimmung gegeben haben, ohne auch nur den gesamten Text der Lizenzvereinbarung gelesen zu haben. Unter anderem, weil es darum geht, die App oder den Dienst entweder zu akzeptieren oder nicht zu nutzen, und zwischen der direkten Nutzung der App oder des Dienstes und dem Lesen von Seiten und Seiten mit schweren Klauseln der Vereinbarung, die Sie bei der Annahme unterzeichnen das Anbieterunternehmen. Doch das kann viel schwerwiegendere Folgen haben, als viele denken:

- Kündigen Sie die Dienste, wenn das Unternehmen dies wünscht: Einige Klauseln der Lizenzen oder Nutzungsbedingungen können auch implizieren, dass das Unternehmen oder der Entwickler der App das Recht hat, die Entwicklung auszusetzen oder den Dienst jederzeit einzustellen, ohne Ihnen die Möglichkeit zu geben, sich zu beschweren oder etwas zu unternehmen. Wenn Sie also wichtige Daten zu diesen Arten von Diensten haben, sollten Sie zusätzliche Sicherungskopien erstellen. Beispielsweise könnte Dropbox eines Tages seine Server schließen und alle Ihre Daten wären verloren, aus diesem Grund würde es nicht schaden, Ihre Daten in einem anderen Cloud-Speicherdienst zu belassen, damit Sie sie immer haben, auch wenn einer der Dienste geschlossen ist.

- Greifen Sie auf Ihre Daten zu und zerstören Sie Ihre Privatsphäre: Möglicherweise akzeptieren Sie auch unwissentlich Klauseln, damit das Unternehmen auf Ihre Daten zugreifen kann, auch wenn diese von der App selbst verschlüsselt werden. Stellen Sie sich das gleiche Beispiel wie oben vor, einen Cloud-Speicherdienst, der Ihnen mitteilt, dass Ihre Daten aufgrund der starken Verschlüsselung, die sie auf ihren Servern verwenden, sicher sind. Und es ist wahr, sie sind sicher, sodass Dritte nicht durch Angriffe auf den Server zugreifen können, aber diejenigen, die den Verschlüsselungsschlüssel haben, könnten perfekt auf Ihre Daten zugreifen. Und dies impliziert den Zugriff auf alle Daten, ob privat, intim oder nicht. Zum Beispiel, wenn Sie nackte oder kompromittierte Bilder, Dokumente mit geistigem Eigentum und andere sensible Daten wie Bankdaten speichern. Und dies kann ein schwerwiegender Fehler sein, wenn es in die falschen Hände oder in einen ahnungslosen Mitarbeiter des Unternehmens gerät, das die Dienstleistung erbringt.

- Das Ihre Daten verwendet, um sie an Dritte zu verkaufen oder für Praktiken, die Sie nicht tolerieren würden, wenn Sie es wüssten: Sie können auch akzeptieren, dass Ihre Daten an Dritte weitergegeben werden, um sie für beliebige Zwecke zu verwenden, z. B. zur Durchführung von Datenanalysen für Werbekampagnen, um Ihnen besser auf Sie abgestimmte Anzeigen anzubieten usw., und sogar dafür, dass sie verwendet werden etwas, womit Sie nicht einverstanden sind. Sie könnten beispielsweise Futter für künstliche Intelligenzalgorithmen sein, um aus Ihren privaten Daten zu lernen, oder für andere Zwecke, die Konsequenzen haben können. Und egal wie anonym sie sagen, dass die von ihnen gesammelten Daten sind, es sind schließlich Ihre Daten.

Deshalb ist es so wichtig zu wissen, wem man sich aussetzt. Obwohl es schwer ist, müssen Sie die Lizenzvereinbarungen lesen.

App-Berechtigungen, die Bedrohung der Privatsphäre

Sie konnten bereits die gesetzlichen Anforderungen sehen, die Unternehmen mit Ihrer Zustimmung erhalten, um alle Daten zu extrahieren, die sie über den Benutzer benötigen. Jetzt ist es an der Zeit, herauszufinden, wie all diese App-Daten durchgesickert sind und wie sich dies auf Ihre Privatsphäre auswirkt. Und darauf gibt es nur eine Antwort: Tracker und Berechtigungen. Es sind die Berechtigungen, die Sie auch akzeptieren, wenn Sie eine App auf Ihrem Mobilgerät installieren, die unwissentlich Daten sammelt. Aber auch ohne aktive Berechtigungen oder in einer App, die keine Berechtigungen benötigt, können Daten auch mithilfe von Tracker-Code erfasst werden. Um sicherzustellen, dass dies nicht passiert, gibt es daher zwei Möglichkeiten. Eine davon besteht darin, wenn möglich offline zu arbeiten, und die andere darin, ein VPN zu verwenden, um den Netzwerkverkehr zu verschlüsseln und alles anonymer zu machen.

Vergessen Sie nicht, ab sofort die Berechtigungen Ihrer Apps zu überprüfen und die Lizenzvereinbarungen zu lesen. Auf diese Weise wissen Sie, welchen Gefahren Sie ausgesetzt sind und welche Rechte Sie haben, wenn Sie den Dienst oder die App nutzen. Und vergessen Sie nicht, sich umzusehen Einstellungen > Apps > Berechtigungen und verwalten Sie von dort aus die Berechtigungen, die Sie für jede App als missbräuchlich erachten.