Prywatność jest obecnie bardzo zagrożona. The dane, które „kradną” do użytkowników są pobierane za jego własną zgodą, ponieważ nieumyślnie akceptują te warunki, jak zobaczymy w następnej sekcji. I nie robią tego w sposób przejrzysty, ale w sposób ukryty przed użytkownikiem, który tak naprawdę nie wie, jakie dane są przesyłane na serwer dewelopera aplikacji lub trafiają do analizy w firmach zewnętrznych z Big Data.

Najlepsze aplikacje zapewniające prywatność

Jeśli szukasz aplikacje poprawiające prywatność na urządzeniu mobilnym, oto kilka zaleceń:

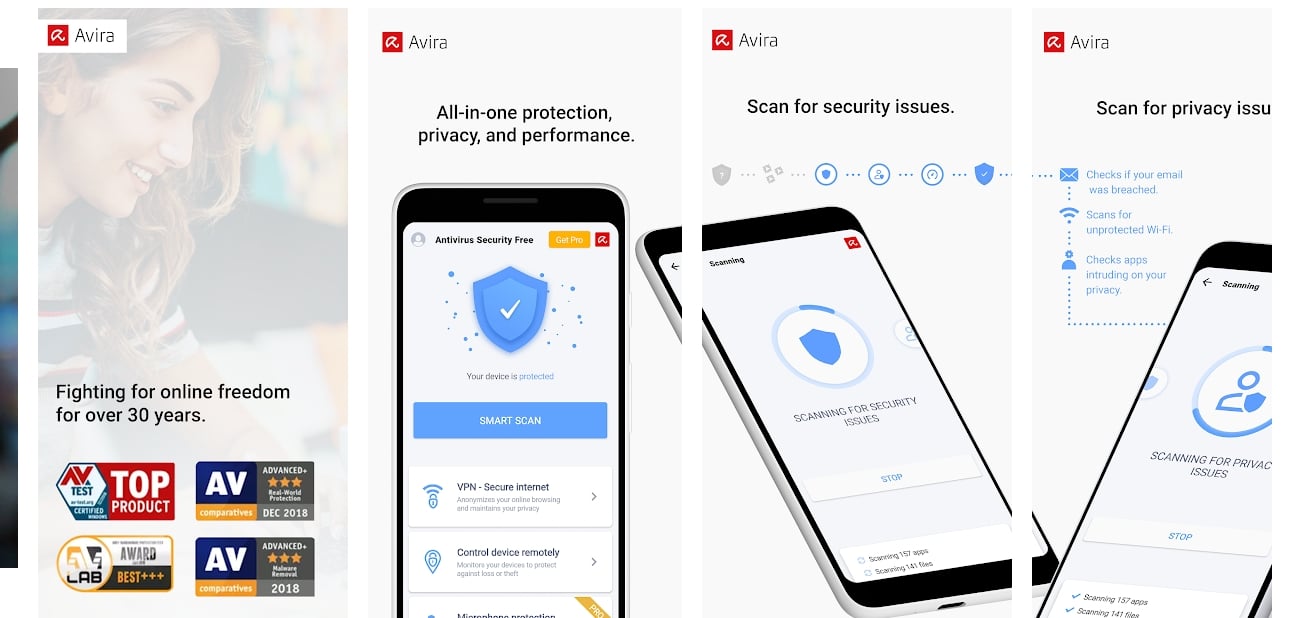

Avast, Avira lub ESET Antivirus

Istnieje wiele programów antywirusowych dla Androida, ale trzeba nie tylko zastanowić się, który z nich jest najlepszy pod względem skanowania antywirusowego, ale także które są europejskie, aby nie używać oprogramowania z pewnymi przywilejami, które pochodzi z Rosji, USA lub Chiny. A ci Europejczycy są właśnie Avira czy Avast, a nawet ESET. Wybierz ten, który chcesz...

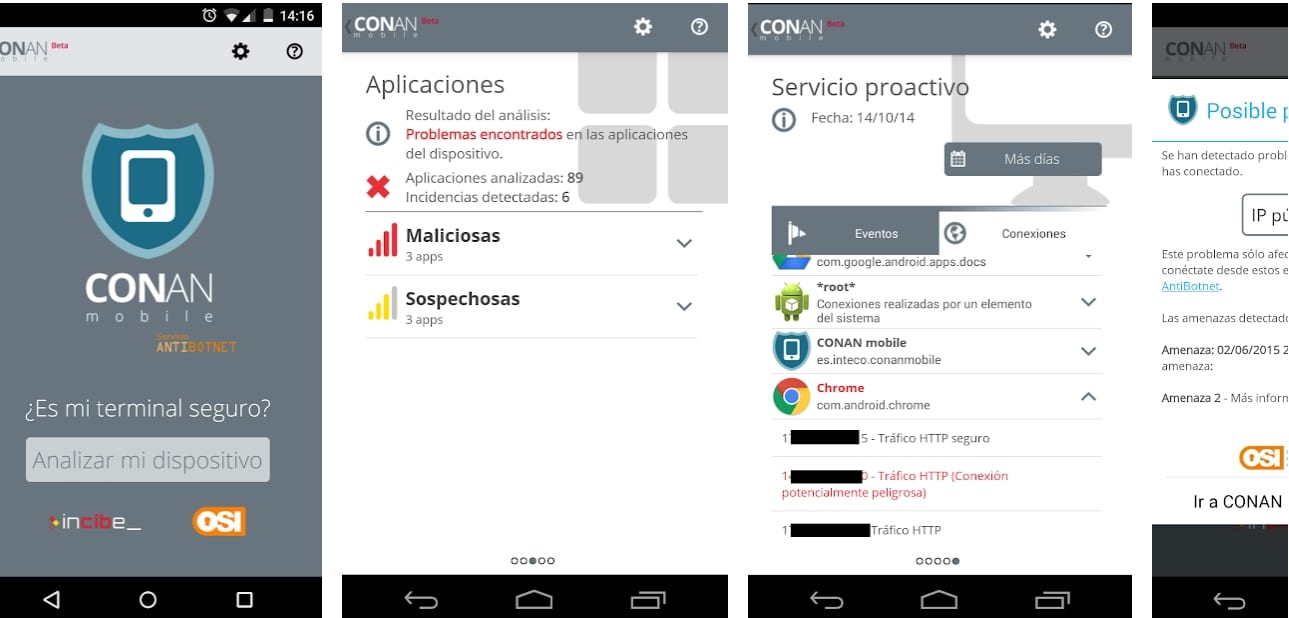

CONAN komórkowy

CONAN komórkowy to aplikacja stworzona przez hiszpańską firmę INCIBE w ramach Unii Europejskiej. Ta aplikacja została zaprojektowana jako doskonały anty-botnet, te przerażające złośliwe oprogramowanie, które kończy się przejmowaniem twojej sieci i zasobów, aby robić złe rzeczy bez świadomości użytkownika.

ProtonVPN

Tuleje Si dobry VPN która nie jest zawyżona i ma siedzibę w Europie ze względu na ochronę danych i bezpieczeństwo, to ProtonVPN jest dla Ciebie idealnym rozwiązaniem. Niewątpliwie jeden z najlepszych i najbardziej godnych zaufania, z solidnym szyfrowaniem, brakiem dzienników, szybkością i technologiami poprawiającymi wrażenia.

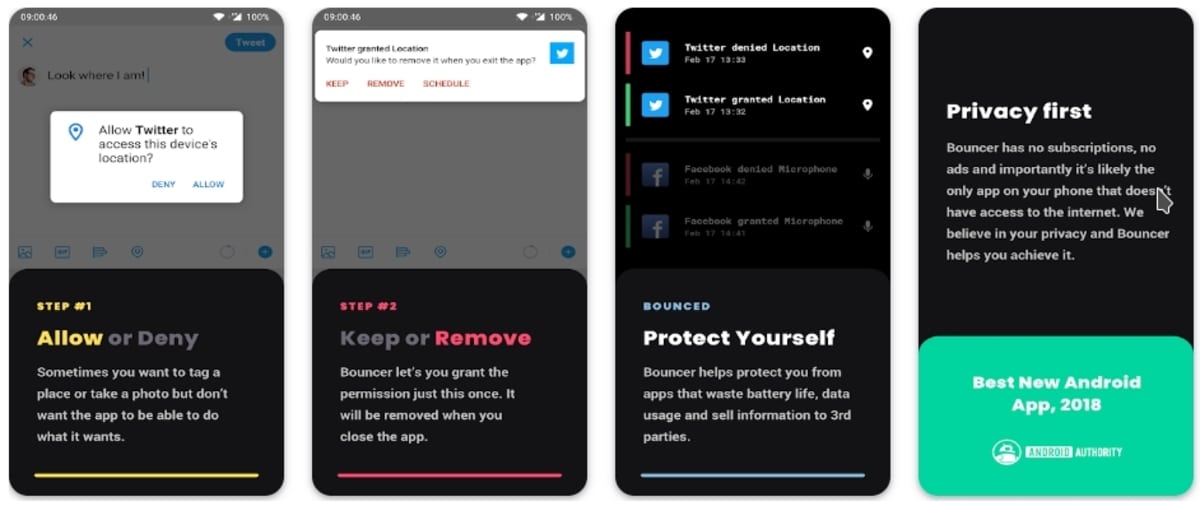

Bouncer

Czasami instalujesz w systemie aplikację, z której prawie nie korzystasz, ale odchodzisz, ponieważ zamierzasz jej ponownie użyć. Tego typu aplikacje mogą stanowić problem dla Twojej prywatności, jeśli je zaniedbasz, a raczej jeśli zlekceważysz ich uprawnienia. Również, Bouncer to aplikacja, która pomoże Ci zarządzać tymczasowymi uprawnieniami dla tych aplikacji. I tylko za 1,99 euro.

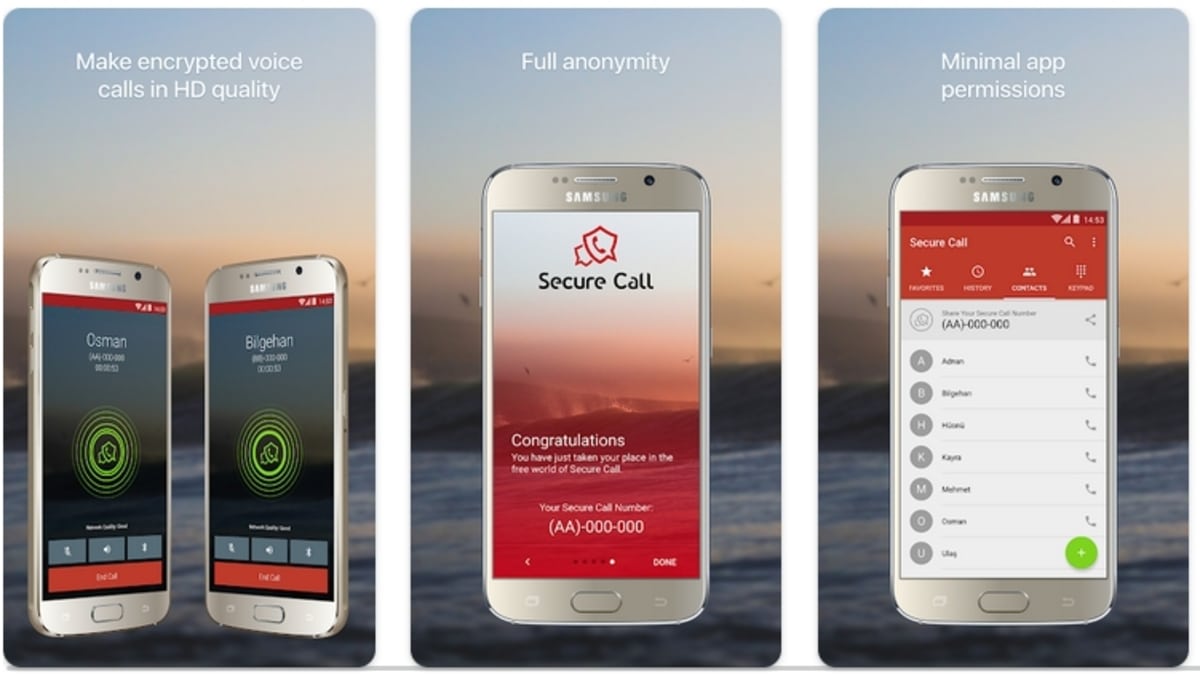

Bezpieczne połączenie

Aplikacja zgodna z architekturą Peer to Peer i szyfrowanie typu end-to-end aby bezpiecznie nawiązywać połączenia głosowe z kimkolwiek chcesz. Sposób, aby być chronionym również w rozmowach i aby inni nie mogli podsłuchiwać komunikacji, aby ją przechwycić.

Niebezpieczeństwo umów licencyjnych

Na pewno przeczytałeś zdanie „Zapoznałem się i akceptuję warunki użytkowania» przy wielu okazjach, być może dzisiaj kiedyś to zrobiłeś. Będziesz jednak musiał nacisnąć przycisk Akceptuj, nawet nie czytając całego tekstu umowy licencyjnej. Między innymi dlatego, że albo zaakceptowanie lub niemożność korzystania z aplikacji lub usługi, oraz między bezpośrednim korzystaniem z aplikacji lub usługi a koniecznością czytania stron i stron zawierających ciężkie klauzule umowy, którą podpisujesz, akceptując firma dostawcy. Ale może to mieć znacznie poważniejsze konsekwencje, niż wielu myśli:

- Anuluj usługi, gdy firma chce: Niektóre klauzule licencji lub warunków korzystania z usługi mogą również sugerować, że firma lub programista aplikacji ma prawo do zawieszenia rozwoju lub anulowania usługi w dowolnym momencie, bez możliwości złożenia skargi lub zrobienia czegokolwiek. Dlatego jeśli masz ważne dane dotyczące tego typu usług, powinieneś wykonać dodatkowe kopie zapasowe. Na przykład Dropbox może pewnego dnia zamknąć swoje serwery i wszystkie Twoje dane zostaną utracone, z tego powodu nie zaszkodzi pozostawienie danych w innej usłudze przechowywania w chmurze, abyś zawsze mógł je mieć, nawet jeśli jedna z usług jest zamknięta.

- Miej dostęp do swoich danych i niszcz swoją prywatność: Możesz również nieświadomie akceptować klauzule, dzięki którym firma może uzyskać dostęp do Twoich danych, nawet jeśli są one zaszyfrowane przez samą aplikację. Wyobraź sobie ten sam przykład, co poprzedni, usługę przechowywania w chmurze, która informuje, że Twoje dane są bezpieczne dzięki silnemu szyfrowaniu, którego używają na swoich serwerach. I to prawda, są bezpieczne, więc osoby trzecie nie mogą uzyskać dostępu, atakując serwer, ale ci, którzy mają klucz szyfrowania, mogą doskonale uzyskać dostęp do twoich danych. A to oznacza dostęp do wszystkich danych, prywatnych, intymnych lub nie. Na przykład, jeśli przechowujesz nagie lub naruszone obrazy, dokumenty zawierające własność intelektualną i inne wrażliwe dane, takie jak dane bankowe. A to może być poważnym błędem, jeśli wpadnie w niepowołane ręce lub niczego niepodejrzewającego pracownika firmy świadczącej usługę.

- Wykorzystuje Twoje dane do sprzedaży ich stronom trzecim lub do praktyk, których nie tolerowałbyś, gdybyś wiedział: możesz również zaakceptować, że Twoje dane trafiają do strony trzeciej w celu wykorzystania ich w dowolnym celu, takim jak analiza danych dla kampanii reklamowych, oferowanie Ci reklam bardziej zgodnych z Tobą itp., a nawet, że są one wykorzystywane do coś z czym się nie zgadzasz. Na przykład mogą być pożywką dla algorytmów sztucznej inteligencji do uczenia się na podstawie twoich prywatnych danych lub do innych celów, które mogą mieć konsekwencje. I bez względu na to, jak anonimowe twierdzą, że gromadzą dane, są to w końcu Twoje dane.

Dlatego tak ważne jest, aby wiedzieć, na co się narażasz. Chociaż jest ciężki, musisz przeczytać umowy licencyjne.

Uprawnienia aplikacji, zagrożenie dla prywatności

Widziałeś już wymagania prawne, które firmy uzyskują za Twoją zgodą w celu wyodrębnienia wszystkich potrzebnych im danych o użytkowniku. Nadszedł czas, aby dowiedzieć się, jak wyciekają wszystkie dane aplikacji i jak wpływa to na Twoją prywatność. A na to jest tylko jedna odpowiedź: trackery i uprawnienia. To uprawnienia, które akceptujesz również podczas instalowania aplikacji na urządzeniu mobilnym, które nieświadomie gromadzą dane. Jednak nawet bez aktywnych uprawnień lub w aplikacji, która nie wymaga uprawnień, dane mogą być również gromadzone za pomocą kodu śledzenia. Dlatego, aby upewnić się, że tak się nie stanie, istnieją dwa sposoby. Jednym z nich jest praca w trybie offline, gdy tylko jest to możliwe, a drugim jest użycie VPN do szyfrowania ruchu sieciowego i uczynienia wszystkiego bardziej anonimowym.

Nie zapomnij od teraz kontrolować uprawnień swoich aplikacji i czytać umowy licencyjne. W ten sposób dowiesz się, na co jesteś narażony i jakie masz prawa podczas korzystania z usługi lub aplikacji. I nie zapomnij się rozejrzeć Ustawienia > Aplikacje > Uprawnienia i stamtąd zarządzaj uprawnieniami, które uważasz za nadużycie dla każdej aplikacji.